- Accedi o registrati per inserire commenti.

Con questo articolo quadro di Alessandro De Pascale, giornalista di inchiesta ed esperto di mondo cyber e nuove tecnologie, il progetto INDiCI - Intervento per Nuove generazioni Digitali Consapevoli e Informate e la redazione di Sostanze.info intendono avviare un percorso di approfondimento e di dibattito sul deep web con i frequentatori e gli utenti del sito, in particolare sulla porzione di dark web, le dark net e più in generale sul tema delle sostanze psicoattive vendute online, attingendo anche a report e comunicati di organizzazioni internazionali, agenzie governative, ricercatori che si occupano del tema. Ometteremo quindi la descrizione di passaggi o sistemi che potrebbero risultare realmente utili o determinanti per l’acquisto online. È bene infine aggiungere che tutti i servizi o software di cui parleremo sono legali, nella maggior parte dei casi sono stati creati e sviluppati per il mondo militare e poi sono diventati d’uso civile. Come sempre è l’uso che ognuno di noi può farne a tracciare il margine di legalità e, in alcuni casi, di pericolosità. La finalità di questi servizi giornalistici, del resto, è puramente informativa e di approfondimento, nell’ottica della riduzione del danno e di una conoscenza consapevole di questo fenomeno.

a cura di Alessandro De Pascale*

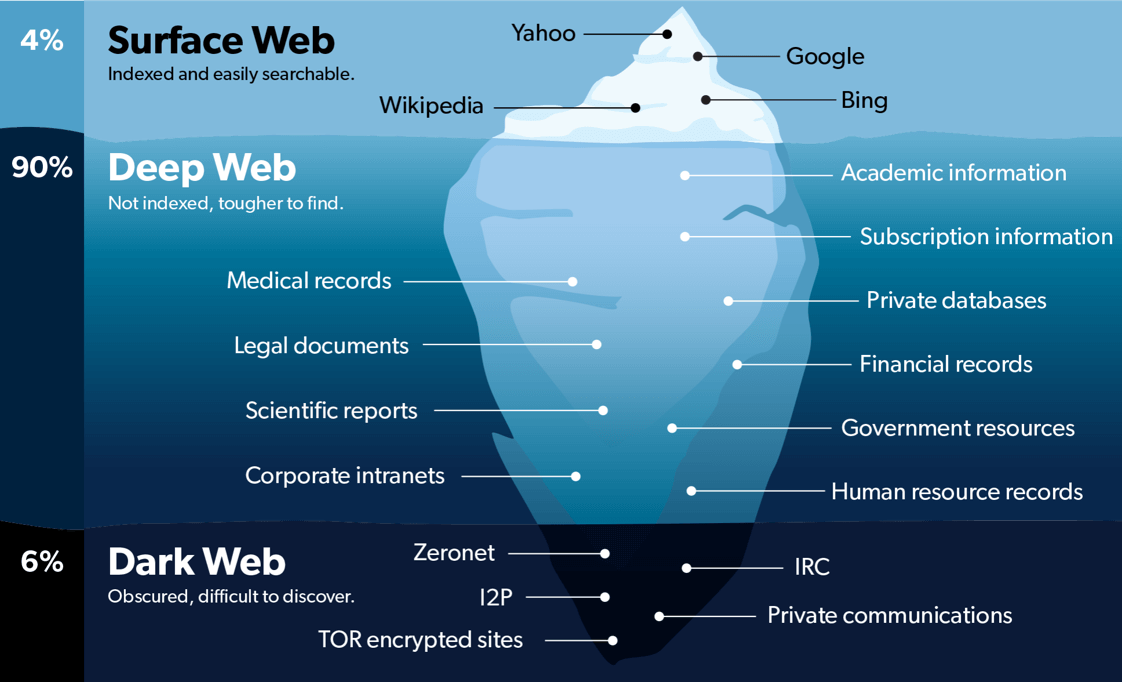

Le diverse tipologie di web

Quando sentiamo parlare di deep e dark web, queste due realtà spesso vengono confuse, usate in modo interscambiabile come se fossero la stessa cosa, se non, ancora peggio, abusate o demonizzate a prescindere. Come vedremo si tratta di due diversi territori digitali del web, dove in larga parte, contrariamente al pensiero comune, sono presenti contenuti legali: oltre l’80% nel deep, più del 50% nel dark. Il World Wide Web (www), letteralmente la “ragnatela globale”, contiene una mole di informazioni in continua crescita. Le stime parlano di oltre 10 miliardi di pagine attualmente presenti sul web. Questo si divide in 3 principali tipologie di www: surface web (o web di superficie), il deep web (web profondo o sommerso) e una sua sottocategoria, il dark web (il web oscuro). Per far capire, anche visivamente, qual è la differenza viene usata una metafora: quella dell’iceberg. Immaginate questo grande blocco di giaccio che galleggia nel mare. La parte visibile, quella che emerge, è come sappiamo enormemente più piccola di quella sommersa. Una frazione piccolissima, nel nostro caso pari al 4-10%, costituisce per l’appunto l’internet di superficie, quello che usiamo tutti i giorni e sul quale nella maggior parte dei casi navighiamo accedendo alle diverse pagine web attraverso i motori di ricerca, come Google, Bing o Yahoo. Sotto il livello del mare c’è la parte più grande, non visibile, di cui quella più grande appena dopo la linea di galleggiamento è il deep web (web profondo o sommerso). Di questa categoria fanno parte nuovi siti non ancora trovati dai motori di ricerca, pagine web a contenuto dinamico e web software (applicazioni web che interagiscono attivamente con l’utente, modificando le informazioni mostrate in base alle informazioni generate da quest’ultimo), siti privati di università, aziende, ecc, portali cui per accedere e necessario autenticarsi, fare il login, effettuare operazioni o rispondere a domande (forum, indirizzari e così via), contenenti esclusivamente video e immagini, ma anche email, messaggi diretti in chat o transazioni bancarie, reti ad accesso limitato non registrati con nomi di dominio (il Domain Name System o Dns) e non sono gestiti dalla Internet Corporation for Assigned Names and Numbers (Icann) e infine le darknet (reti virtuali private nella quali gli utenti si connettono solamente con persone di cui si fidano). Questa è la prima differenza: il surface web (web di superficie) è accessibile e viene continuamente mappato dai potenti software dei tradizionali e numerosi motori di ricerca che acquisiscono copia testuale di tutte le pagine e attraverso algoritmi ne analizzano il contenuto attraverso una scansione (crawling), lo indicizzano (indexing) e infine gli attribuiscono una posizione nella pagina dei risultati adottando centinaia di fattori, il cosiddetto ranking e la successiva creazione della Search Engine Result Page (searching). Il deep, al contrario, per una serie di ragioni non riesce ad essere indicizzato dai normali motori di ricerca. Tuttavia esistono siti e tools che manualmente (quindi attraverso la human powered search), cercano di catalogare e dividere per argomenti (creando dei database) il materiale presente sotto la linea di galleggiamento del mare di internet. Una buona lista dei Deep Web Research Tools esistenti, divisi per categorie (collaborativi, scientifici, accademici, sanitari, basati sui meta-dati o similari ai normali motori di ricerca), li ha raccolti l’Association of Internet Research Specialists al seguente link (https://www.airsassociation.org/airs-articles/deep-web-research-tools). Sempre nel nostro iceberg, troviamo infine la parte più bassa che sta ad una profondità alla quale non transita più la luce solare: il dark web (web oscuro). È un sottoinsieme del web non indicizzato i cui contenuti sono presenti su un sito web la cui etichetta numerica (l’Internet Protocol o Ip) che identifica univocamente il dispositivo, detto host, è nascosta. L’accesso è quindi libero per chiunque, a patto di conoscere l’indirizzo web preciso (l’url) e avere i software giusti per visualizzarli (come Tor).

Il web oscuro

Per quanto la vendita online di farmaci e sostanze psicoattive sia presente anche nel web di superficie o su social network e servizi di messaggistica più o meno criptati è il dark web, di cui ci occuperemo in questa serie di articoli e approfondimenti, a farla da padrone grazie all’anonimato che è in grado di garantire e ai vari market che vendono anche sostanze psicoattive. Come detto si tratta di una piccola porzione del web: secondo la Nasa (l’Ente Nazionale per le attività Spaziali e Aeronautiche statunitense) nel dark web sono presenti decine di migliaia di indirizzi web rispetto al trilione totale della Rete. Questi siti con dominio .onion (circa il 75% dei quali è ovviamente in inglese) sono ospitati su un’infrastruttura che richiede l’uso di software in grado di accedere tramite darknet (reti virtuali private). La prima e tuttora la più diffusa è la rete Tor (The Onion Router), il cui protocollo è stato in origine sviluppato dal Dipartimento della Difesa (Dod) statunitense per consentire comunicazioni anonime e sicure, per poi diventare di dominio pubblico nel 2004. Da allora ne sono nate altre, come The Invisible Internet Project (I2P), Freenet, anoNet, ecc. In estrema sintesi, si tratta di strumenti e strategie utilizzati per nascondere le identità degli utenti e le posizioni fisiche di server e computer. A questo punto, la domanda sorgerà spontanea: chi necessita di livelli di privacy così elevati? La risposta che sentirete più spesso è, criminali e terroristi. Ma in realtà non è così. Certo, quella è una fetta importante del dark web, ma le darknet e gli specifici software sviluppati per accedervi (quasi tutti gratuiti e open source) vengono ampiamente usati da attivisti, dissidenti politici o giornalisti per aggirare la censura e il controllo di regimi e governi più o meno democratici, oltre che ovviamente dalle stesse agenzie di intelligence. Largo e determinante uso ne è ad esempio stato fatto dagli attivisti durante le rivolte delle cosiddette Primavere Arabe che hanno interessato a partire dal 2010 il Nord Africa e il Medio Oriente. Giornalisti, ricercatori e ong usano Tor per proteggere fonti, documenti riservati e loro stessi quando lavorano in Paesi in cui c’è un forte controllo sociale. Le aziende vi fanno ricorso per cercare di mettersi al riparo dallo spionaggio industriale. Le università per mettere in sicurezza ricerche e così via. Per provare a nuotare in questo mare oscuro, dove come detto deve essere l’uomo a cercare e non la macchina, un’interessante e recente raccolta di link da esplorare è stata stilata da una società di web design, sviluppo e marketing che ha sede alle Isole Baleari, in Spagna. (https://www.ma-no.org/it/sicurezza/i-migliori-siti-del-deep-web-onion-deep-web)

I criptomercati

Come detto, nel dark web, attraverso i cosiddetti black market (detti anche criptomercati) è proliferato anche il mercato nero. Tra gli articoli, a farla da padrone sono proprio le sostanze psicoattive, seguite da prodotti e servizi per la realizzazione di frodi finanziarie (documenti falsi, carte di credito clonate, malware e spyware vari, ecc), dati personali, armi e materiale pedopornografico. Quest’ultimo, vale la pena ricordare, sotto costante attacco di contrasto non solo da parte delle forze dell’ordine ma anche del mondo hacker, che viceversa non interviene contro i market della droga in un’ottica che senza troppe forzature potremmo ritenere vicina a quella antiproibizionista. Questi portali illegali, di cui ormai se ne contano a decine, nell’ultimo decennio hanno rappresentato una notevole innovazione nel mercato della droga. Alexis Goosdeel, direttore dell’Osservatorio europeo sulle droghe e le tossicodipendenze (Oedt), con sede a Lisbona, in uno specifico report su questo fenomeno del 2016 (http://www.emcdda.europa.eu/system/files/publications/2155/TDXD16001ENN_FINAL.pdf), ha spiegato che ormai «quasi ogni tipo di droga illegale può essere acquistata online e consegnata per posta, senza che l’acquirente abbia contatti diretti con lo spacciatore». Questa caratteristica ha portato il numero uno di questa agenzia dell’Unione Europea a spingersi a ritenere «probabile che i mercati online delle droghe possano in futuro modificare il narcotraffico allo stesso modo in cui eBay, Amazon e PayPal hanno rivoluzionato l’esperienza di vendita al dettaglio». I cryptomarket del dark sono dei veri e propri markplace che differiscono dalle loro controparti legali presenti nel web di superficie offrendo anonimato e prodotti illeciti, ma a livello di infrastruttura operano in modo del tutto simile. Ovvero, non vendono direttamente i prodotti e servizi presenti, ma fanno incontrare domanda e offerta (quindi venditori e acquirenti), aiutandoli a condurre le transazioni, gestendo le controversie tra loro con meccanismi di risoluzione e forum di discussione tra membri, dandogli la possibilità di costruirsi una “reputazione” attraverso feedback di valutazione rilasciati dagli utenti stessi, fino al trattenere il denaro dei pagamenti e rilasciarlo ai fornitori solo quando l’articolo raggiunge la destinazione prevista e la consegna viene confermata. Ovviamente non prima di aver trattenuto per loro stessi una commissione. Il primo e più famoso market del dark dedicato principalmente alla vendita di sostanze illecite, tra cui cannabis, una vasta gamma di psichedelici, stimolanti come cocaina e anfetamine, oppiacei e farmaci da prescrizione è stato Silk Road (letteralmente Via della Seta), ribattezzato “l’Amazon delle droghe”. Attivo dal febbraio 2011 al 3 ottobre 2013, giorno dalla sua chiusura da parte del Federal Bureau of Investigation statunitense (Fbi). Da quel giorno i suoi utenti si sono riversati su altri competitor nati proprio sulla sua scia, come Black Market Reloaded, The Armory, Evolution e Agora, nessuno dei quali ancora attivo. Fino al dicembre 2017 era inoltre presente sul dark un apposito motore di ricerca che indicizzava i siti che vendevano sostanze illecite, Grams, il cui logo e colori erano identici al noto Google. Riguardo alla qualità delle sostanze vendute nel dark, un certo numero di studi riportati anche nel citato specifico rapporto dell’Osservatorio sulle droghe dell’Ue suggerisce che «Silk Road potrebbe aver aiutato gli utenti a ridurre i danni causati dall’uso di stupefacenti, in particolare rispetto ai mercati delle droghe di strada. Ad esempio, attraverso la vendita di prodotti di alta qualità a basso rischio di contaminazione, testati dal fornitore, condividendo “esperienze di viaggio” e discutendo online delle pratiche di riduzione del danno».

La crittografia

Al giorno d’oggi la maggior parte delle comunicazioni avviene online o comunque in formato elettronico e sono largamente utilizzate da grandi aziende, agenzie governative, attivisti, professionisti e individui. A causa della parallela diffusione dei crimini informatici si è sentita sempre più l’esigenza di difendere la privacy e proteggere le informazioni di valore, cercando così di evitare furti di informazioni, dati o azioni di spionaggio. Anche gli utenti dei criptomarket, che rappresentano una notevole innovazione nel commercio di stupefacenti online, oltre all’uso di software per la anonimizzazione della navigazione (come Tor), criptano le comunicazioni tra loro, attraverso chiavi di sicurezza e autenticazione. La famiglia di chiavi più adoperata al mondo è sicuramente la Pretty Good Privacy (Pgp), creata nel 1991 dallo statunitense Philip R. Zimmermann, per questo indagato dal governo degli Stati Uniti con l’accusa di aver «esportato “munizioni” senza licenza». Quest’uomo, meglio noto come Phil, ovviamente non è un trafficante d’armi ma uno dei più importanti crittografi al mondo. L’inchiesta a suo carico venne avviata in quanto i prodotti con un elevato livello di crittografia (oltre i 40 bit e Pgp allora ne contava 128) erano considerati “munizioni”, particolare che ha dimostrato fin da subito la potenza di questo strumento, oltre che ovviamente la volontà di alcuni di mantenerlo sotto il proprio controllo. Secondo molti esperti del settore, il vero problema non era solo l’averlo messo gratuitamente a disposizione dei cittadini, quanto piuttosto il renderlo disponibile al di fuori dei confini statunitensi, violando così le restrizioni legali all’esportazione di questi software. Per la cronaca, l’indagine formale ai danni di Zimmermann durò tre anni, fino al gennaio 1996, quando il governo statunitense ritirò le accuse, anche perché nei fatti l’esportazione avvenne attraverso l’upload anonimo del software su un sito ftp, consentendone ovunque il download. Chiavi come la Pgp aggiungono un filtro di sicurezza alle comunicazioni e danno autenticità ai messaggi in formato elettronico, consentendo di criptare ogni informazione privata e personale (e-mail, file, messaggi in chat o sui forum ma anche interi hard-disk), rendendo alle persone non autorizzate difficile intercettare o rubare i contenuti originali delle comunicazioni. Consente inoltre di adoperare la “firma digitale”, con cui si possono inviare messaggi verificabili dal ricevente, dandogli la sicurezza che questi non hanno subito modifiche durante il processo d’invio, ma soprattutto garantendo l’univocità del mittente. Il tema della crittografia nel diritto, può essere approfondito attraverso una preziosa pubblicazione curata da Giovanni Ziccardi, docente di informatica giuridica all’Università di Milano (http://www.ziccardi.org/docs/crittografia.pdf), cui hanno contributo diversi esperti in materia.

Le criptovalute

Un altro elemento che contraddistingue il mondo dei criptomarket è l’uso di sistemi di pagamento relativamente non rintracciabili: le criptovalute (o monete virtuali). Si tratta di monete “nascoste” perché visibili e utilizzabili solo conoscendo un determinato codice informatico attraverso chiavi di accesso (ecco il termine cripto) e portafogli virtuali elettronici (gli e-wallet). L’altro elemento è che per l’appunto non sono monete fisiche ma digitali, di conseguenza non sono fatte di carta ma di bit. L’Autorità italiana per la vigilanza dei mercati finanziari (Consob), le considera «tra le più significative applicazioni della tecnologia digitale al settore finanziario», ammettendo che «stanno determinando un cambiamento radicale nell’economia globale, con particolare riferimento al settore finanziario, sotto il profilo delle modalità di scambio di beni, servizi e di ogni attività finanziaria». Sempre la Consob riassume inoltre tre importanti loro caratteristiche: «Le monete virtuali non hanno corso legale in quasi nessun angolo del pianeta e dunque l’accettazione come mezzo di pagamento è su base volontaria; non sono regolate da enti centrali governativi, ma sono generalmente emesse e controllate dall’ente emittente secondo regole proprie, a cui i membri della comunità di riferimento accettano di aderire; ci sono Stati che hanno deciso di sperimentare, sotto il proprio controllo, l’utilizzo di moneta virtuale nei propri Paesi (ad esempio l’Uruguay con l’e-peso) o ne hanno annunciato il loro utilizzo senza che però si abbiano maggiori informazioni al riguardo (il Venezuela con il Petro) o, ancora, che abbiano in cantiere iniziative al riguardo (Estonia e Svezia)». Le criptovalute vengono create dai miner (minatori), individui o società che investono e mettono a disposizione del sistema la loro potenza di elaborazione, ottenendo come ricompensa una parte della stessa criptovaluta. Cosa che può avvenire anche in modo non volontario e cioè da parte di dispositivi infettati da malware in grado di trasformarli in minatori, rallentandone ovviamente il normale funzionamento, a beneficio degli autori dell’attacco hacker. Lo scambio di criptovalute avviene invece attraverso tecnologie di tipo peer-to-peer (p2p), quindi su reti i cui nodi risultano costituiti da computer di utenti, potenzialmente situati in tutto il globo (stessa logica di Tor) che convalidano le transazioni e la validità (cioè il loro uso univoco) attraverso una tecnologia di contabilità generalizzata (Dlt), in genere una blockchain. Quest’ultima funge anche da database delle transazioni finanziarie che sono pubbliche ma non nominative. Ecco così spiegato l’uso di queste valute, come moneta del dark web e quindi anche dei blackmarket, oltre che come strumento di riciclaggio. Anche se è bene ricordare che per il loro acquisto serve ovviamente denaro ufficiale e nella maggior parte degli Stati questo deve avvenire per legge in modo tracciato. La prima e tuttora più diffusa criptovaluta è il Bitcoin (Btc), nato a gennaio 2009 e la sua attuale capitalizzazione ammonterebbe a 130 miliardi di dollari (dato di CoinMarketCap), potendo così competere o superando quella di interi Stati, come quella della Turchia (al 34esimo posto nell’indice M1 money supply sul totale delle monete in circolazione in ogni nazione stilato dalla Cia). Continuamente nascono nuove criptovalute, legate anche al sostegno di singoli progetti o idee, ma le principali, oltre al Bitcoin, sono Ethereum (Eth), Ripple (Xrp), Bitcoin Cash (Bch), Litecoin (Ltc) e Monero. Per approfondire l’argomento si può leggere l’annuale rapporto Dark Shadows with a Bright Future realizzato da Weiss Ratings, sito internet riconosciuto per i suoi giudizi relativi alle criptovalute (https://weisscryptocurrencyratings.com/reports/WCY/sq/crypto-web-free-report/). Sulla regolamentazione delle criptovalute, è invece interessante l’approfondimento pubblicato nel 2018 sulla rivista trimestrale della Bank for International Settlement (Bis), che realizza ricerche e pubblicazioni destinate alle Banche centrali (https://www.bis.org/publ/qtrpdf/r_qt1809f_it.pdf).

Le azioni di contrasto

Per forze dell’ordine e agenzie antidroga il mercato online ha sicuramente rappresentato una nuova sfida, un traffico di sostanze sul quale si è dimostrato ancora più difficile intervenire, sia per le tecnologie impiegate, reti virtuali private (come Tor), crittografia (Pgp) e criptovalute (Bitcoin), sia per la vastità e orizzontalità del fenomeno. Tanto che nei primi anni l’azione di contrasto era volta a un attento monitoraggio, in attesa di mettere a punto tecniche e procedure da impiegare. Nell’Ue questo compito è stato affidato a un apposito progetto dell’Information Technology Operations Management, che ha istituito una rete sulla criminalità informatica con l’obiettivo di stabilire metodi efficaci per combattere il commercio illegale all’interno dei mercati online. L’azione di contrasto oggi viene invece svolta su 2 differenti e principali binari: quello dei market (su cui viaggiano sia i gestori, sia i venditori) e l’altro degli acquirenti. Per entrambi, il primo metodo impiegato è sicuramente quello della “perturbazione del mercato”, cercando di limitarne il più possibile l’operatività (in attesa di riuscire a trovare il modo per chiudere i market) e ridurre la fiducia. La prima azione può quindi sicuramente essere perseguita provando a tenerli il più possibile offline, ad esempio attraverso comuni attacchi per ottenere un Distributed Denial of Service (DdoS), un’interruzione distribuita del servizio: mettendo momentaneamente ko un sito tempestandolo di richieste di accesso attraverso l’uso contemporaneo di una rete di migliaia di computer (una bootnet). Per il Clusit, associazione italiana per la sicurezza informatica, i DdoS (assieme a malware e ransomware) ogni 5 minuti colpiscono un’impresa. Ma il ricorso ai DdoS non è facile nel caso di siti, come i black market, che sono raggiungibili attraverso decine di link e server diversi, rendendo difficile metterli tutti ko contemporaneamente. Inoltre, quest’azione già di suo temporanea, andrebbe ulteriormente moltiplicata per le decine di market presenti nel dark. Per procedere quindi alla loro definitiva chiusura, le altre 3 principali strade finora seguite sono state una soffiata sul luogo in cui si trovano i server, l’infiltrazione nell’organizzazione o lo sfruttamento di un loro errore (soprattutto tecnico). Quest’ultimo sarebbe alla base dell’arresto in California il 2 ottobre 2013, ad opera dell’Fbi, di Ross William Ulbricht, gestore di Silk Road anche noto con lo pseudonimo di Dread Pirate Roberts, col sequestro di 3,6 milioni di dollari in Bitcoin. Il 30 maggio 2015, un tribunale federale di New York, lo ha condannato all’ergastolo confermando i 7 capi di accusa a suo carico, tra cui traffico di droga e documenti falsi su internet, cospirazione, riciclaggio di denaro, computer hacking (sentenza confermata in appello nel 2017). Nel luglio 2017 ad andare offline è quello che nel frattempo era diventato il primo drugs blackmarket, Alphabay (200mila utenti e 40mila venditori registrati, 250mila inserzioni di sole sostanze stupefacenti), con l’Fbi che arresta in Thailandia il giovane programmatore ed esperto di criptovalute canadesi, Alexandre Cazes, sequestrandogli 8,8 milioni di dollari in monete virtuali e numerose proprietà. Il 12 luglio 2017, secondo la versione della polizia, l’uomo si sarebbe suicidato con un asciugamano mentre si trovava a Bangkok in custodia del Narcotics Suppression Bureau (l’unità antidroga thailandese). La notizia del sequestro di Alphabay non venne diffusa subito, per dare l’impressione di una fuga dei gestori coi soldi degli utenti in momentanea custodia sul sito (in gergo una exit scam). Si scoprirà poi trattarsi di un trucco delle forze dell’ordine per cercare di sfruttare l’abituale migrazione di venditori e acquirenti su quello che allora era il secondo più importante black market del dark, Hansa Market, di cui la polizia olandese (in cooperazione con Fbi ed Europol) era riuscita in segreto a prendere il controllo all’incirca dal precedente 20 giugno. Il tutto grazie a una soffiata della società di sicurezza Bitdefender sulla localizzazione dei server nei Paesi Bassi, in Germania e in Lituania, in seguito all’individuazione dei quali vengono arrestati anche i due giovani tedeschi amministratori del sito. L’ultima importante operazione è del maggio scorso, quando il Dark web team dell’Europool è riuscito a chiudere il Wall Street Market, allora il secondo blackmarket (1,15 milioni di iscritti e 5.400 venditori di stupefacenti), sequestrando milioni in criptovalute e 500mila euro in contanti. Sette gli arresti e 13 indagati, tra cui un olandese di 59 anni che sarebbe il capo dell’organizzazione e colui che avrebbe materialmente trasformato un ex bunker della Nato di 13mila metri quadri, in un’azienda che offriva servizi di hosting per domini e siti web (un Bulletproof Hosting ma con 2.000 server pirata). In queste operazioni, la successiva analisi dei server ha come difficile obiettivo l’individuazione dei venditori che operavano sui market. L’altro binario dell’azione repressiva riguarda invece gli acquirenti. Qui le possibili strade sono 2: infettare i dispositivi da loro impiegati, così da aggirare i software criptati per cercare di scoprirne la reale identità. Oppure effettuare “consegne controllate” da parte delle forze dell’ordine dei pacchi contenenti gli stupefacenti che si riescono a individuare. Operazione anche questa non facile, vista la mole di corrispondenza che si muove a livello globale dopo l’esplosione del commercio online.

* Giornalista esperto di narco-Stati, narcomafie e nuove tecnologie